Android远程控制软件兴起 用户隐私安全面严峻考验

时间:2013-07-18

小编:三三乐园

阅读:

黑客攻击的主要手段之一就是利用远程访问工具来实现,这样的工具可以被用来做各种事情,而近年来由于无线宽带和智能手机及平板电脑的兴起,已经将黑客的攻击范围扩展到了台式电话之外了。在昨天的一篇博客文章 上,赛门铁克(Symantec)高级软件工程师安德烈·勒李(Andrea Lelli)描述了基于Android远程控制工具Androrat的恶意软件地下市场的兴起。

Androrat

Androrat于2012年11月在GitHub平台发布,当时是作为远程管理Android设备的一款开源软件。伪装成标准的Android应用程序(以APK文件形式) 后,Androrat可以作为一项服务安装在设备上。一旦安装完毕,用户完全不需要与这款应用程序互动——来自特定电话号码的一条短信或者一个电话就可以远程将其激活。

这款应用程序可以抓取设备上所有日志、通讯录数据和所有短信,并且当这些信息输入的时候予以捕获。该程序可以实时监控所有的 呼叫活动、使用手机的照相机拍照片、通过手机的麦克风录取音频并传输至服务器。该应用程序还可以在设备屏幕上显示应用程序信息、拨打电话、发送短信并且通 过浏览器打开网站。如果就其作为应用程序(或“活动”)打开,它甚至可以通过摄像头拍摄视频传回服务器。

黑客已经掌握了Androrat的代码并进行改善。最近,恶意软件的地下市场开始提供Androrat“捆绑机”工具,将远程访问工具附着在其他正规应用程序的APK文件上。当用户下载这个外表看起来无害、但已经捆绑Androrat的应用程序,这个远程访问工具无需用户额外输入就可以和应用程序一起进行安装,突破Android的安全模 式。赛门铁克报告称,分析师已经找到23款这样的应用程序。其代码也被植入到其他“商业”恶意软件,例如Adwind。

勒李还表示,从侦查的几百宗基于Androrat恶意软件感染Android设备的案件中来看,绝大部分都是发生在美国和土耳其。由于有钱就可以购买到这些捆绑机,所以感染和扩散的速度正在迅速的加快。

热门阅读

-

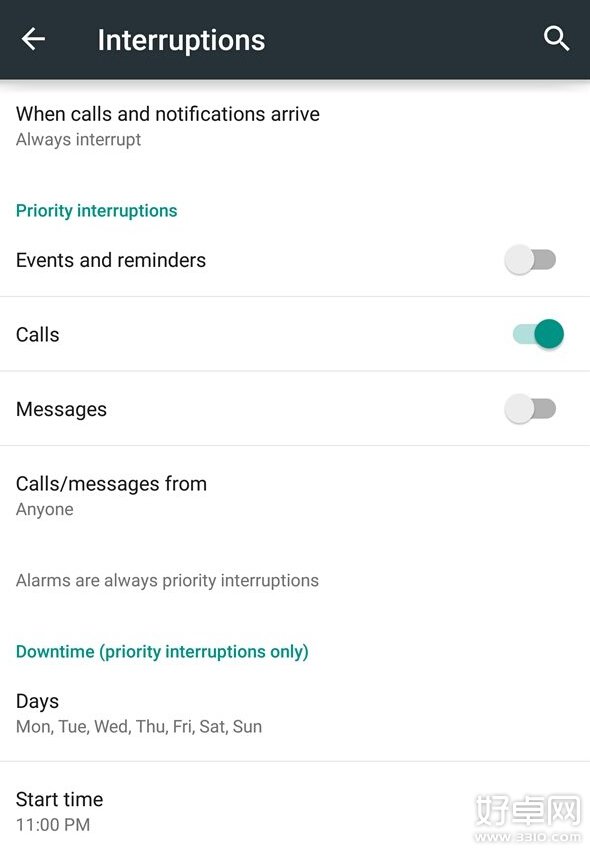

Android 5.1更新曝光:可拦截所有通知

Android 5.1更新曝光:可拦截所有通知

阅读:484

-

调查显示:87%的Android设备存在安全隐患

调查显示:87%的Android设备存在安全隐患

阅读:847

-

恶意软件泛滥 只因Android过度开放

恶意软件泛滥 只因Android过度开放

阅读:199

-

Android 6.0什么时候发布 发布时间抢先看

Android 6.0什么时候发布 发布时间抢先看

阅读:353

-

谷歌Lollipop设备默认全盘加密要求降低

谷歌Lollipop设备默认全盘加密要求降低

阅读:291